Řešení mimořádných situací

Jak postupovat při napadení školy ransomwarem

Jak poznat, že školu napadl ransomware?

Rozpoznat ransomware útok včas je klíčové pro minimalizaci škod. Existuje několik varovných signálů, které naznačují, že škola mohla být napadena ransomwarem.

1️⃣ Náhlé zašifrování souborů

🔴 Soubory mají neznámé přípony

- Dokumenty, obrázky a další soubory najednou mají divné koncovky (např.

.locked,.crypt,.ransom,.enc). - Původní soubory nejde otevřít ani v běžných programech (např. Word, Excel, PDF prohlížeče).

🔴 Chybí některé soubory nebo složky

- Náhlé zmizení souborů nebo přejmenované složky.

- Mohou být nahrazeny soubory s výhrůžným textem (např.

READ_ME.txt,HOW_TO_RECOVER_FILES.html).

2️⃣ Výkupné a výhrůžné zprávy

🔴 Zobrazí se vyskakovací okno nebo textový soubor s instrukcemi

- Například:

- „Vaše soubory byly zašifrovány. Chcete je zpět? Pošlete X Bitcoinů na tuto adresu.“

- „Kontaktujte nás na [e-mail hackera] pro získání dešifrovacího klíče.“

🔴 Zpráva se může zobrazit:

- Jako vyskakovací okno při zapnutí počítače.

- Jako nový soubor na ploše nebo ve složkách (např.

DECRYPT_INSTRUCTIONS.txt). - Přímo ve jménech souborů (

VAŠE_SOUBORY_JSOU_ZAŠIFROVÁNY.txt).

3️⃣ Zpomalení a podivné chování počítačů

🔴 Nezvykle pomalý výkon

- Počítače jsou extrémně pomalé, protože ransomware šifruje velké množství souborů na pozadí.

🔴 Programy a soubory nelze otevřít

- Dokumenty se neotevřou nebo se zobrazí chybová hláška „soubor je poškozen“.

- Programy (např. Word, Excel, e-mailový klient) se zasekávají nebo padají.

🔴 Vysoké vytížení procesoru a disku

- V Správci úloh (Windows) nebo Monitoru aktivity (Mac) je vysoké vytížení disku nebo CPU neznámým procesem.

- Mohou se objevit procesy se zvláštními názvy (např.

encryptor.exe,locker.exe).

4️⃣ Podezřelé aktivity na síti

🔴 Nezvykle vysoký síťový provoz

- Velké množství odchozího provozu na neznámé IP adresy (možná komunikace s útočníkem).

🔴 Blokovaný přístup k bezpečnostním webům

- Počítač najednou nemůže otevřít weby bezpečnostních firem (např. Avast, ESET, Microsoft).

- Známka toho, že ransomware blokuje možnosti řešení.

5️⃣ Změny v systému a podezřelé účty

🔴 Změněné nastavení Windows

- Zmizely nebo nefungují nástroje pro obnovení systému (např. Windows Recovery).

- Vypnutý antivir nebo firewall – ransomware je deaktivoval, aby se snížila šance na odstranění.

🔴 Nové neznámé uživatelské účty

- Útočník může vytvořit skrytý administrátorský účet pro budoucí přístup.

- Zkontrolujte v Správě uživatelů (Windows) nebo Nastavení účtů (Mac).

Jak rychle ověřit, zda jde o ransomware?

1️⃣ Zkuste otevřít soubory na jiném zařízení – pokud nejdou otevřít ani jinde, jsou pravděpodobně zašifrované (na izolovaném počítači – např. virtuální počítač).

2️⃣ Prohledejte systém na neznámé soubory – hledejte soubory jako README.txt, DECRYPT_INSTRUCTIONS.html.

3️⃣ Zkontrolujte Správce úloh – pokud běží proces s vysokým vytížením CPU/disku a neznámým názvem, může to být ransomware.

4️⃣ Použijte online skenery – například ID Ransomware vám pomůže zjistit, jaký typ ransomwaru vás napadl.

Čím rychleji si ransomware všimnete, tím větší šance, že zachráníte data. Sledujte varovné signály a mějte dobře nastavenou kybernetickou ochranu, aby škola nebyla snadným cílem pro útoky.

1️⃣ Okamžitá reakce – minimalizace škod

✅ Odpojte napadené systémy

- Ihned odpojte infikované počítače a servery od školní sítě (Wi-Fi i kabelové připojení), neodpojujte jej od elektrické sítě a nevypínat.

- Odpojte zálohovací zařízení, pokud nejsou chráněna, aby se zabránilo zašifrování záloh.

✅ Upozorněte IT specialistu

- Informujte školního IT správce nebo externí firmu spravující IT systémy.

- Pokud školní IT tým není dostupný, kontaktujte odborníky na kybernetickou bezpečnost (např. prostřednictvím vašeho zřizovatele).

✅ Nedotýkejte se infikovaných zařízení – nepracujte s nimi

- Neotevírejte podezřelé soubory ani nespouštějte žádné programy na infikovaných počítačích.

- Nesnažte se sami odstranit ransomware, pokud nejste odborník – hrozí zhoršení situace.

2️⃣ Oznámení a krizová komunikace

✅ Kontaktujte Policii ČR (linka 158 nebo místní oddělení)

- Ransomware je kriminální čin, proto je důležité útok nahlásit.

- Počítačová kriminalita spadá pod Národní úřad pro kybernetickou a informační bezpečnost (NÚKIB).

✅ Informujte vedení školy a zřizovatele

- Pokud jste součástí školské organizace (např. městská škola), informujte zřizovatele.

✅ Ochrana citlivých dat – GDPR

- Pokud byla kompromitována osobní data (studentů, rodičů, zaměstnanců), je nutné informovat Úřad pro ochranu osobních údajů (ÚOOÚ).

✅ Interní komunikace

- Informujte zaměstnance, aby nenapojením svých zařízení nešířili infekci dál.

- V případě rozsáhlého útoku rozhodněte, zda a jak informovat rodiče a studenty.

3️⃣ Posouzení škod a obnovení systému

✅ Analýza napadení

- IT tým zjistí, jaký typ ransomware byl použit a které soubory/systémy byly zašifrovány.

- Ověří, zda existují nezašifrované zálohy.

✅ Obnovení ze zálohy (pokud je k dispozici)

- Pokud máte offline zálohu, nejbezpečnější cesta je obnovit celý systém ze zálohy.

- Neobnovujte soubory ze stejného systému, mohly by být infikovány.

✅ Vyhodnocení možnosti dešifrování

- Některé typy ransomware mají známé dešifrovací klíče dostupné na bezpečnostních portálech, např. No More Ransom (nomoreransom.org) – mezinárodní iniciativa, která pomáhá obětem ransomwaru obnovit přístup k zašifrovaným datům bez placení výkupného. Obnovené soubory však i nadále mohou obsahovat škodlivý kód.

✅ Platit, nebo neplatit výkupné?

- Neplaťte výkupné – neexistuje záruka, že útočníci data odemknou.

4️⃣ Prevence proti dalším útokům

✅ Aktualizace zabezpečení

- Nainstalujte nejnovější bezpečnostní aktualizace pro operační systémy a software.

- Posilte firewall a antivirovou ochranu.

- Projděte si checklist kyberbezpečnost ve škole.

✅ Školení o kybernetické bezpečnosti a pravenci

- Zajistěte proškolení o bezpečném chování na internetu, phishingových útocích a bezpečném používání e-mailů.

- Doporučte dvojfaktorové ověřování (2FA) pro důležité účty.

✅ Pravidelné zálohování

- Nastavte automatické zálohy a uchovávejte je offline (např. na externích discích nebo zabezpečených cloudových službách).

- Testujte obnovu ze záloh, abyste se ujistili, že data lze obnovit.

Ransomware útok může vážně narušit chod školy. Rychlá reakce, spolupráce s odborníky a správná prevence jsou klíčové pro minimalizaci škod a ochranu dat.

Jak postupovat při napadení webových stránek školy

1️⃣ Okamžitá reakce – minimalizace škod

✅ Zkontrolujte dostupnost webu

- Ověřte, zda je web úplně nefunkční, přesměrován na jinou stránku, nebo obsahuje škodlivý obsah (např. phishing, malware, propaganda).

- Vyzkoušejte přístup z různých zařízení a sítí, abyste zjistili, zda jde o globální nebo lokální problém.

✅ Upozorněte IT správce nebo webhostingovou službu

- Kontaktujte webového správce (interního nebo externího).

- Pokud web hostujete u třetí strany (např. Wedos, Active24, OneBit), ihned kontaktujte poskytovatele hostingu.

- Pokud používáte školní server, informujte IT správce a zablokujte přístup útočníkům.

✅ Dočasné vypnutí webu (pokud je potřeba)

- Pokud je web přesměrován na nebezpečný obsah nebo obsahuje škodlivé soubory, doporučuje se dočasně ho vypnout.

- Poskytovatel hostingu může web zablokovat do vyřešení problému, aby se zabránilo dalším škodám.

✅ Změna přístupových údajů

- Okamžitě změňte hesla pro administrátorský účet webu, FTP, databázi a hostingový účet.

- Pokud používáte redakční systém (např. WordPress, Joomla, Drupal), změňte hesla i pro všechny administrátory.

- Použijte silná hesla a dvoufaktorové ověření (2FA), pokud to systém umožňuje.

2️⃣ Analýza útoku

✅ Zjistěte, co bylo kompromitováno

- Napadení může mít různé formy:

- Defacement – změna vzhledu webu (např. politické nebo hackerské vzkazy).

- Malware – škodlivý kód vložený do stránek (např. přesměrování na podvodné stránky).

- Data breach – únik citlivých dat (např. e-mailové adresy, přihlašovací údaje).

✅ Ověřte soubory a databázi

- Zkontrolujte změny v souborech a databázi (např. neznámé PHP soubory, upravené index.php).

- Použijte antivirový skener pro weby (např. Sucuri SiteCheck nebo VirusTotal).

✅ Zjistěte příčinu útoku

- Byl web napaden kvůli zastaralému softwaru?

- Mohl být prolomený administrátorský účet?

- Byla kompromitována hostingová služba?

3️⃣ Obnova webu

✅ Obnovení z bezpečné zálohy

- Pokud máte aktuální zálohu webu a databáze, obnovte web z doby před útokem.

- Hostingové společnosti často nabízejí automatické zálohy, kontaktujte je.

✅ Odstranění škodlivého kódu

- Pokud není záloha dostupná, je třeba ručně odstranit škodlivé soubory nebo přeinstalovat systém.

- V případě WordPressu, Joomly apod. zkontrolujte a znovu nainstalujte pluginy a šablony.

- Ujistěte se, že v kořenovém adresáři nejsou podezřelé soubory (např. neznámé .php soubory).

✅ Zkontrolujte uživatelské účty

- Smažte neznámé administrátorské účty a změňte hesla všech uživatelů s oprávněními k úpravě webu.

✅ Aktualizujte software

- Nainstalujte nejnovější verze CMS, pluginů, šablon a serverového softwaru.

- Odstraňte nepoužívané a zastaralé pluginy, které mohou být zranitelné.

✅ Nastavte lepší ochranu webu

- Aktivujte dvoufaktorové ověření (2FA) pro administrátory.

- Omezte počet uživatelských účtů s administrátorskými právy.

- Používejte silná hesla a bezpečné připojení (HTTPS, SSH, SFTP místo FTP).

✅ Zabezpečení hostingu

- Požádejte poskytovatele hostingu o lepší bezpečnostní nastavení (např. Web Application Firewall).

- Zkontrolujte oprávnění souborů a složek na serveru – nechte pouze nutná práva (např. soubory by neměly mít práva 777).

✅ Pravidelné zálohy

- Nastavte automatické zálohování webu i databáze na externí úložiště.

- Ověřujte, zda je záloha funkční a lze ji rychle obnovit.

✅ Monitorování webu

- Používejte bezpečnostní pluginy pro CMS (např. Wordfence pro WordPress).

- Aktivujte notifikace o podezřelých aktivitách (např. pokusy o přihlášení, změny souborů).

5️⃣ Komunikace a prevence

✅ Oznámení o incidentu

- Pokud došlo k úniku citlivých dat (např. přihlašovací údaje, e-maily rodičů), informujte Úřad pro ochranu osobních údajů (ÚOOÚ).

- Pokud web obsahoval škodlivý obsah, můžete požádat Google o kontrolu a odstranění varování přes Google Search Console.

✅ Školení zaměstnanců

- Naučte zaměstnance rozpoznávat phishingové útoky a falešné e-maily.

- Vysvětlete, proč je důležité používat unikátní a bezpečná hesla.

Napadení webu školy může poškodit její reputaci a ohrozit data studentů i učitelů. Rychlá reakce, odborná pomoc a důkladné zabezpečení jsou klíčové k minimalizaci škod a prevenci budoucích útoků.

Jak postupovat při nabourání do školní Wi-Fi nebo při detekci falešné Wi-Fi

Školní Wi-Fi síť je klíčová pro výuku i administrativu, a její napadení může vést k úniku dat, zpomalení sítě nebo dokonce napadení zařízení studentů a učitelů. Útočníci mohou:

- Prolomit heslo školní Wi-Fi a připojit se nelegálně.

- Vytvořit falešnou Wi-Fi (Evil Twin Attack), která imituje školní síť a krade přihlašovací údaje.

1️⃣ Jak poznat, že školní Wi-Fi byla napadena?

A) Nabourání do školní Wi-Fi

🔴 Neznámá zařízení připojená k síti

- V administraci routeru nebo v nástrojích IT správce se objeví neznámé IP adresy a MAC adresy.

- Náhlé zvýšení zatížení sítě bez zjevného důvodu.

🔴 Nečekané zpomalení internetu

- Síť je extrémně pomalá i při běžném provozu.

- Studenti a učitelé hlásí problémy s připojením.

🔴 Neobvyklé změny v nastavení Wi-Fi

- Změněný SSID (název sítě) nebo nefungující připojení.

- Odpojení některých uživatelů bez zjevné příčiny.

🔴 Časté odpojování zařízení

- Pokud se zařízení často samo odpojuje, může útočník provádět útoky typu „deauthentication attack“ (např. pomocí nástroje WiFi Pineapple).

B) Falešná Wi-Fi (Evil Twin Attack)

🔴 Existují dvě stejné Wi-Fi sítě

- Studenti nebo učitelé vidí v seznamu dostupných Wi-Fi dvě stejné sítě s podobným názvem.

- Například:

- Skutečná síť: Skola_WiFi

- Falešná síť: Skola_WiFi_Free

🔴 Neobvyklé přesměrování na přihlašovací stránku

- Po připojení k Wi-Fi se zobrazí podezřelá přihlašovací stránka, která se ptá na heslo znovu.

- Může vypadat jako školní portál, ale ve skutečnosti sbírá přihlašovací údaje.

🔴 Zvýšený počet phishingových e-mailů a podvodných aktivit

- Pokud si studenti a učitelé začnou stěžovat na podivné e-maily nebo pokusy o reset hesla, může útočník získat přístup k jejich účtům přes falešnou Wi-Fi.

2️⃣ Co dělat, když zjistíte nabourání do Wi-Fi nebo falešnou Wi-Fi?

A) Pokud někdo pronikl do školní Wi-Fi

✅ Okamžitě změňte heslo Wi-Fi

- V administraci routeru změňte heslo pro učitelskou i studentskou síť.

- Použijte delší a složitější heslo (např. alespoň 16 znaků, kombinace velkých/malých písmen, číslic a speciálních znaků).

✅ Odpojte neznámá zařízení

- V routeru zablokujte neznámé MAC adresy.

- Pokud se útočník připojil přes známé zařízení (např. student nebo zaměstnanec), resetujte jeho přístupové údaje.

✅ Zkontrolujte logy a zjistěte, odkud útok přišel

- V administraci routeru nebo školního firewallu zkontrolujte neobvyklý síťový provoz.

- Pokud vidíte připojení z podezřelých IP adres, blokujte je v nastavení firewallu.

✅ Aktualizujte firmware routeru

- Zastaralý firmware může obsahovat bezpečnostní chyby, které útočník zneužil.

- Ujistěte se, že routery mají nejnovější bezpečnostní aktualizace.

✅ Nastavte oddělené sítě pro různé uživatele

- Oddělte síť pro učitele a studenty (např. VLAN).

- Nastavte samostatnou Wi-Fi pro hosty, která má omezený přístup.

B) Pokud existuje falešná Wi-Fi

✅ Ověřte dostupné Wi-Fi sítě

- IT správce by měl zkontrolovat všechny vysílané SSID ve škole pomocí Wi-Fi skeneru (např. Wireshark, Acrylic WiFi).

✅ Informujte zaměstnance a studenty

- Upozorněte je, že se objevila falešná Wi-Fi a že by se neměli připojovat k žádné síti, která není oficiálně schválena školou.

✅ Zablokujte falešnou Wi-Fi

- Zablokujte MAC adresu útočníka v nastavení školní sítě (pokud je to možné).

- Pokud útočník používá hotspot na mobilu, může být obtížné falešnou Wi-Fi vypnout, ale lze ji rušit silnějším šifrováním a správným nastavením.

✅ Kontaktujte poskytovatele internetu nebo Policii ČR

- Pokud jde o vážný útok (např. krádež dat studentů), může být nutné nahlásit incident.

- Poskytovatel internetu může pomoci identifikovat zdroj útoku.

3️⃣ Jak předcházet budoucím útokům na školní Wi-Fi?

✅ Používejte silné šifrování Wi-Fi

- Nikdy nepoužívejte otevřenou síť (např. „Skola_Guest“) bez hesla.

- Nastavte WPA3 nebo alespoň WPA2-Enterprise (s RADIUS serverem pro autentizaci).

✅ Skryjte SSID školní Wi-Fi

- Pokud je to možné, nastavte, aby učitelská Wi-Fi nebyla veřejně viditelná.

- Studenti se připojí pouze tehdy, pokud znají název sítě a heslo.

✅ Používejte oddělené sítě (VLAN)

- Administrativa, učitelé, studenti a hosté by měli mít oddělené sítě.

- Studenti by neměli mít přístup k administrativním serverům.

✅ Monitorujte síťový provoz

- Nastavte detekční systémy (IDS/IPS), které upozorní na neobvyklý provoz.

- Používejte bezpečnostní nástroje jako pfSense, Ubiquiti Unifi Controller nebo Cisco Meraki pro monitoring a ochranu.

✅ Školení učitelů a studentů

- Vysvětlete rizika falešných Wi-Fi sítí a phishingových útoků.

- Doporučte nepřipojovat se k neznámým Wi-Fi sítím a používat VPN při připojení k veřejným Wi-Fi.

Napadení školní Wi-Fi může ohrozit data školy i studentů. Pravidelné monitorování, silné zabezpečení a informovanost uživatelů jsou klíčové k tomu, aby škola nebyla snadným cílem útoků.

Jak postupovat při kompromitaci školního účtu

Kompromitace školního účtu (e-mail, účet do školního systému, Microsoft 365, Google Workspace atd.) může vést k úniku citlivých dat, zneužití identity nebo šíření podvodných zpráv.

1️⃣ Jak poznat, že školní účet byl kompromitován?

🔴 Neobvyklé aktivity na účtu

- Přihlášení z neznámých IP adres nebo zařízení (např. přihlášení z jiné země).

- Změna hesla, kterou uživatel neprovedl.

- Podezřelé e-maily o resetu hesla nebo dvoufaktorovém ověření.

🔴 Odesílání podvodných e-mailů z účtu

- Kolegové, studenti nebo rodiče dostávají podezřelé zprávy, které vypadají, jako by je poslal napadený účet.

- E-maily mohou obsahovat phishingové odkazy, falešné faktury nebo žádosti o peníze.

🔴 Neznámé změny v dokumentech a souborech

- Smazané nebo změněné soubory v Google Drive, OneDrive nebo školním serveru.

- Vytvoření neznámých dokumentů s podezřelým obsahem.

🔴 Ztráta přístupu k účtu

- Uživateli přestane fungovat heslo, přestože ho nezměnil.

- Útočník mohl změnit obnovovací e-mail nebo telefonní číslo.

🔴 Aktivita ve školním systému, kterou uživatel neprovedl

- Změny známek, neznámé komentáře v e-learningových systémech (Moodle, Bakaláři, Edookit apod.).

- Neznámé úpravy v databázích nebo školních aplikacích.

2️⃣ Co dělat, když byl školní účet kompromitován?

✅ Okamžitě změnit heslo

- Použijte silné, unikátní heslo (nejméně 12 znaků, kombinace velkých/malých písmen, čísel a symbolů).

- Nikdy nepoužívejte stejné heslo jako jinde.

✅ Odhlásit účet ze všech zařízení

- Pokud je účet napaden, útočník může být stále přihlášen.

- V nastavení účtu (např. Google, Microsoft 365) vyhledejte možnost “Odhlásit ze všech zařízení”.

✅ Zkontrolovat aktivitu účtu

- V Google účtu: myaccount.google.com/security → Vaše zařízení a Bezpečnostní události.

- V Microsoft účtu: account.microsoft.com/security → Historie přihlášení.

✅ Zapnout dvoufaktorové ověření (2FA)

- Pokud už není aktivní, nastavte dvoufázové ověření přes aplikaci (Google Authenticator, Microsoft Authenticator) nebo SMS kód.

- Útočníkovi bude přístup ztížen i v případě úniku hesla.

✅ Zkontrolovat nastavení účtu

- Ověřte, zda nebyly změněny údaje pro obnovení hesla (e-mail, telefonní číslo).

- Podívejte se, zda útočník nenastavil automatické přeposílání e-mailů na jinou adresu.

✅ Kontaktovat IT správce

- Pokud jde o školní e-mail nebo systém, informujte školního IT správce.

- IT tým může účet dočasně zablokovat, zkontrolovat logy přihlášení a zjistit, zda došlo k dalším kompromitacím.

✅ Informovat dotčené osoby

- Pokud útočník rozeslal podvodné e-maily z napadeného účtu, upozorněte příjemce, aby na odkazy neklikali a nestahovali žádné soubory.

- Pokud došlo k úniku citlivých dat, může být nutné informovat vedení školy a zřizovatele.

✅ Zjistit příčinu kompromitace

- Bylo heslo prolomeno kvůli slabému zabezpečení?

- Byl uživatel obětí phishingu?

- Byl školní systém napaden?

Pokud byl účet kompromitován kvůli phishingu, je nutné provést školení pro zaměstnance a studenty.

3️⃣ Jak zabránit dalším kompromitacím účtů?

✅ Používejte silná hesla

- Doporučte zaměstnancům a studentům nepoužívat stejná hesla na více účtech.

- Doporučte správce hesel, např. Bitwarden, 1Password nebo LastPass.

✅ Aktivujte dvoufaktorové ověření (2FA) pro všechny důležité účty

- Google, Microsoft 365, školní systémy, cloudové služby.

- Pokud škola používá jednotné přihlašování (SSO), zabezpečte ho pomocí 2FA.

✅ Pravidelné školení o kybernetické bezpečnosti

- Učitelé i studenti by měli vědět, jak rozpoznat phishing a jak chránit svůj účet.

- Pořádejte pravidelná školení nebo posílejte bezpečnostní tipy e-mailem.

✅ Monitorujte přihlášení a podezřelou aktivitu

- Pokud škola používá Google Workspace nebo Microsoft 365, IT tým by měl pravidelně kontrolovat logy přihlášení a bezpečnostní výstrahy.

✅ Pravidelně aktualizujte hesla k důležitým účtům

- Hesla by měla být pravidelně měněna, minimálně jednou ročně.

- Zaměstnanci by měli mít unikátní hesla pro školní a osobní účty.

✅ Omezte oprávnění uživatelů

- Učitelé a studenti by měli mít jen nezbytná oprávnění k systémům a souborům.

- Administrátorské účty by měly být oddělené a chráněné silnějšími pravidly.

Kompromitace školního účtu může vést k vážným bezpečnostním incidentům. Rychlá reakce, změna hesla, aktivace 2FA a vyškolení uživatelů jsou klíčové pro ochranu dat a prevence proti dalším útokům.

Jak postupovat při kompromitaci DNS záznamů

Kompromitace DNS záznamů znamená, že útočník změnil záznamy na DNS serveru školy. To může vést k:

- Přesměrování školních webů na falešné stránky (např. phishingové kopie).

- Blokování přístupu k e-mailům, školním systémům a cloudovým službám.

- Úniku dat – útočník může zachytávat přihlašovací údaje nebo citlivé informace.

1️⃣ Jak poznat, že došlo ke kompromitaci DNS záznamů?

🔴 Školní web se přesměrovává na jinou stránku

- Místo školního webu (např.

www.skola.cz) se načítá neznámá nebo podvodná stránka. - Stránka může vypadat stejně, ale být pod kontrolou útočníka (phishing).

🔴 E-maily nefungují nebo končí ve spamu

- Školní e-maily nejsou doručovány, nebo se vrací jako nedoručitelné.

- Příjemci hlásí, že dostávají podezřelé e-maily ze školní domény.

🔴 Problémy s připojením ke školním službám

- Studenti a učitelé se nemohou přihlásit k e-learningovým platformám, cloudovým úložištím nebo školním databázím.

- Náhlé výpadky Office 365, Google Workspace, Moodle, Bakaláři atd.

🔴 Neznámé změny v DNS záznamech

- Kontrola DNS záznamů ukáže neznámé IP adresy nebo podvodné MX (mailové) záznamy.

- Například:

- IP adresa webu nesedí s původním serverem.

- Mailové servery (MX) směřují na podezřelé domény.

2️⃣ Co dělat, pokud došlo ke kompromitaci DNS záznamů?

✅ Okamžitě se přihlásit do DNS správy

- Přihlaste se ke svému DNS poskytovateli (Wedos, Active24 apod.).

- Zkontrolujte všechny DNS záznamy (A, MX, CNAME, TXT, NS).

✅ Ověřit a opravit DNS záznamy

- Obnovte správné IP adresy pro web, e-mail, školní systémy.

- Smažte neznámé DNS záznamy, které přidal útočník.

✅ Změnit heslo k účtu u DNS registrátora

- Použijte silné heslo a dvoufaktorové ověření (2FA).

- Pokud byl napaden i účet administrátora, kontaktujte technickou podporu registrátora.

✅ Zkontrolovat a obnovit bezpečnostní nastavení

- Pokud DNS služba umožňuje, aktivujte DNSSEC (ochrana proti podvržení DNS).

- Ověřte, zda nedošlo ke změně přístupových práv – útočník mohl přidat svůj e-mail jako administrátora.

✅ Otestovat e-mailové záznamy (SPF, DKIM, DMARC)

- Použijte nástroj jako MXToolbox k ověření, zda e-maily nejsou přesměrovány jinam.

- Pokud byl změněn MX záznam, mohl útočník zachytávat školní e-maily.

✅ Kontaktovat poskytovatele hostingu nebo registrátora domény

- Pokud nemáte přístup k DNS správě, registrátor vám může pomoci obnovit záznamy.

- Požádejte o audit přihlášení k účtu, abyste zjistili, kdo provedl změny.

✅ Informovat uživatele a předejít dalším škodám

- Pokud došlo k přesměrování na phishingovou stránku, informujte učitele, studenty a rodiče, aby nezadávali přihlašovací údaje.

- Pokud byla e-mailová komunikace kompromitována, upozorněte na možnost podvodných zpráv.

3️⃣ Jak zabránit dalším útokům na DNS?

✅ Používejte silná hesla a dvoufaktorové ověření (2FA)

- Administrátorský účet u DNS registrátora musí být chráněn 2FA.

- Omezte počet lidí, kteří mají přístup k DNS správě.

✅ Aktivujte DNSSEC

- DNSSEC (Domain Name System Security Extensions) chrání doménu před podvrženými DNS záznamy.

- Většina DNS registrátorů (Wedos, Cloudflare, Google Domains) tuto funkci podporuje.

✅ Pravidelně kontrolujte DNS záznamy

- Nastavte monitoring DNS změn u poskytovatele DNS.

- Pravidelně ověřujte, zda IP adresy, MX a CNAME záznamy odpovídají skutečným hodnotám.

✅ Omezte změny DNS na schválené IP adresy

- Pokud váš registrátor umožňuje, omezte přístup k DNS správě jen na školní IP adresy.

- Používejte firewallová pravidla pro přístup k administraci.

✅ Využijte ochranu před DDoS útoky

- Pokud škola často čelí útokům, zvažte Cloudflare nebo jinou DDoS ochranu.

- Tím zajistíte lepší kontrolu nad DNS provozem.

4️⃣ Kdy kontaktovat Policii ČR nebo Národní úřad pro kybernetickou bezpečnost (NÚKIB)?

- Pokud došlo k cílenému útoku na školní DNS a byl ohrožen e-mail, školní systémy nebo data studentů.

- Pokud útočník zneužil školní doménu k phishingu nebo podvodům.

- Pokud jste zjistili, že útočník zachytával školní e-maily přes změněné MX záznamy.

Kompromitace DNS může mít vážné důsledky, včetně ztráty kontroly nad školním webem a e-maily. Rychlá reakce, oprava DNS záznamů, zabezpečení účtu a prevence jsou klíčové k ochraně školních digitálních služeb.

Jak postupovat při ztrátě školního zařízení

Ztráta školního zařízení (notebooku, tabletu, telefonu, USB disku apod.) může vést k úniku citlivých dat, zneužití školních účtů a bezpečnostním hrozbám.

1️⃣ Jaký je typ ztraceného zařízení?

Nejdříve zjistěte, o jaké zařízení se jedná a jaká data obsahovalo:

🔴 Notebook / stolní počítač

- Obsahuje školní systémy, přístup k e-mailu, citlivé dokumenty?

- Má šifrovaný disk nebo je volně přístupný?

🔴 Tablet / mobilní telefon

- Je zařízení chráněno heslem, PINem nebo biometrikou?

- Má vzdálenou správu (např. Google Find My Device, Apple Find My iPhone)?

🔴 USB disk / externí disk

- Obsahoval osobní údaje studentů, učitelů nebo citlivé dokumenty?

- Byla data zašifrována nebo šlo o otevřené soubory?

🔴 Školní přístupové údaje (hesla, čipové karty apod.)

- Obsahovalo zařízení uložené heslo k e-mailu, systému Bakaláři, Google Workspace, Office 365?

2️⃣ Co dělat okamžitě po ztrátě zařízení?

✅ Pokud je zařízení připojené k internetu, pokuste se ho lokalizovat

- Google Find My Device (android.com/find)

- Apple Find My iPhone (icloud.com/find)

- Microsoft Intune (pokud škola používá správu IT)

✅ Okamžitě změnit hesla k důležitým účtům

- Školní e-mail, cloudové služby (Google Drive, OneDrive), školní systémy (Bakaláři, Moodle, EduPage).

- Aktivovat dvoufaktorové ověření (2FA), pokud ještě nebylo zapnuto.

✅ Odhlásit účet ze zařízení na dálku

- Google účet: myaccount.google.com/security → „Vaše zařízení“ → Odhlásit

- Microsoft účet: account.microsoft.com → „Zařízení“ → Odstranit

- Apple iCloud: icloud.com → „Najít iPhone“ → Vymazat zařízení

✅ Pokud zařízení obsahovalo citlivá data, informovat IT správce

- IT tým může odpojit zařízení od školní sítě, zablokovat přístup a monitorovat podezřelé aktivity.

✅ Nahlásit ztrátu vedení školy a případně Policii ČR

- Pokud zařízení obsahovalo citlivá data studentů, kontaktujte Úřad pro ochranu osobních údajů (ÚOOÚ).

- Při krádeži je vhodné informovat Policii ČR a předat sériové číslo zařízení.

3️⃣ Jak zabránit dalším ztrátám a zneužití?

✅ Všechna zařízení by měla mít šifrování disku

- Windows: Aktivovat BitLocker

- Mac: Aktivovat FileVault

- Android a iOS: Většina zařízení má šifrování aktivní automaticky

✅ Používat správu zařízení (MDM – Mobile Device Management)

- Umožní centrální správu školních notebooků, tabletů a telefonů.

- Škola může vzdáleně vymazat data, blokovat zařízení, resetovat hesla.

✅ Pravidelně zálohovat školní data

- Automatické zálohy do cloudu (Google Drive, OneDrive, školní server).

- Pokud je notebook ztracen, data budou stále dostupná.

✅ Používat bezpečné přihlašování

- Dvoufaktorové ověření (2FA) na všech důležitých účtech.

- Silná hesla a možnost automatického odhlášení po nečinnosti.

✅ Označit školní zařízení a informovat uživatele

- Každé zařízení by mělo mít unikátní inventární číslo a kontakt na školu.

- Školení učitelů a studentů o bezpečném zacházení s IT technikou.

Ztráta školního zařízení může znamenat bezpečnostní riziko i finanční ztrátu. Rychlá reakce, změna hesel, vzdálená správa a prevence do budoucna jsou klíčem k minimalizaci škod.

Jak postupovat při DDoS útoku na školu

DDoS (Distributed Denial of Service) útok znamená, že útočník zahlcuje školní servery, web nebo síť obrovským množstvím požadavků. To může vést k výpadkům internetu, nedostupnosti e-learningových platforem nebo školního webu.

1️⃣ Jak poznat, že škola čelí DDoS útoku?

🔴 Náhlé zpomalení nebo výpadek školního internetu

- Učitelé a studenti hlásí, že Wi-Fi je pomalá nebo že internet vůbec nefunguje.

- Nelze se připojit k externím službám (Google Classroom, Microsoft Teams, Moodle, Bakaláři).

🔴 Školní web nebo servery jsou nedostupné

- Web školy nebo e-learningová platforma se načítá velmi pomalu nebo vůbec.

- Správce IT zjistí extrémní zátěž na serveru.

🔴 Neobvyklý provoz v síťových logech

- IT správce vidí obrovský počet připojení z neznámých IP adres.

- Počet požadavků na web server nebo firewall dramaticky vzrostl.

🔴 Selhání školních služeb

- E-mailová komunikace nefunguje, odesílání a přijímání zpráv je extrémně pomalé.

- Náhlé odpojení studentů a učitelů od online výuky (Teams, Zoom, Google Meet).

2️⃣ Co dělat, když škola čelí DDoS útoku?

✅ Okamžitě informovat IT správce

- IT tým může analyzovat provoz, blokovat škodlivé IP adresy a zavést protiopatření.

✅ Kontaktovat poskytovatele internetu (ISP)

- ISP může dočasně blokovat útok na své úrovni.

- Poskytovatelé jako O2, Vodafone nebo T-Mobile mají DDoS ochranu, kterou mohou aktivovat.

✅ Zapnout ochranu na firewallu a routeru

- Pokud škola používá firewall (např. pfSense, Fortinet, Cisco), IT tým může:

- Blokovat útočné IP adresy (zejména z jiných zemí).

- Omezit počet připojení na jedno zařízení.

- Zapnout filtrování provozu (např. pouze pro určité porty a služby).

✅ Přesměrovat provoz přes DDoS ochranu (Cloudflare, Akamai, AWS Shield)

- Pokud je napaden web školy, Cloudflare nebo jiný CDN poskytovatel může pomoci zmírnit útok.

✅ Odpojit klíčové služby od veřejného internetu

- Pokud útok míří na konkrétní servery školy, IT tým může dočasně odpojit interní systémy, aby se nepoškodily.

✅ Informovat zaměstnance a studenty

- Pokud útok ovlivňuje výuku, je dobré rozeslat informaci o technických problémech.

- Doporučit neklikat na podezřelé odkazy nebo e-maily – některé DDoS útoky jsou doprovázeny phishingem.

✅ Pokud útok trvá dlouho, kontaktovat Policii ČR

- V případě cíleného útoku na školu (např. vydírání, politický motiv) může být nutné zapojit Policii ČR a NÚKIB.

3️⃣ Jak zabránit budoucím DDoS útokům?

✅ Používat DDoS ochranu na úrovni poskytovatele internetu

- Zjistěte, zda váš ISP nabízí DDoS ochranu a aktivujte ji.

✅ Posílit firewall a síťová pravidla

- Omezit maximální počet připojení na IP adresu.

- Povolit pouze školní IP adresy pro administraci serverů.

✅ Používat CDN (Content Delivery Network) pro školní web

- Cloudflare, Akamai nebo AWS Shield mohou pomoci absorbovat DDoS útoky na web školy.

✅ Pravidelně monitorovat síťový provoz

- IT tým by měl sledovat logy firewallu a hledat podezřelé vzory v provozu.

DDoS útok může zablokovat školní systémy, ale správná reakce a preventivní opatření pomohou minimalizovat dopady. Rychlá komunikace s ISP, firewallová pravidla a DDoS ochrana jsou klíčem k udržení školní infrastruktury v bezpečí.

Jak postupovat při phishingovém útoku

Phishingový útok je pokus vylákat z obětí citlivé údaje, například hesla, e-maily nebo přístup k systémům školy. Útočník se často vydává za známou osobu nebo organizaci, např. vedení školy, IT správce nebo poskytovatele e-mailu.

1️⃣ Jak poznat phishingový útok?

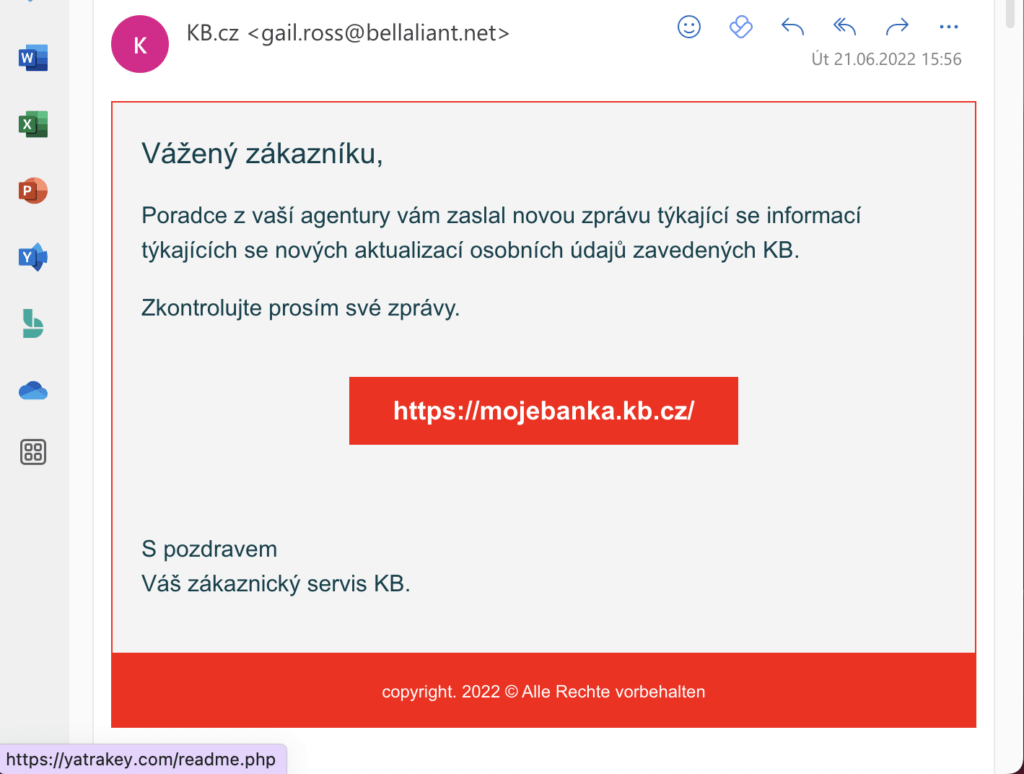

🔴 Podezřelý e-mail nebo zpráva

- Odesílatel má překvapivě důvěryhodné jméno, ale neznámou nebo pozměněnou e-mailovou adresu (např.

reditel@skolaa.czmístoreditel@skola.cz). - Zpráva obsahuje naléhavou výzvu – např. „Změňte si heslo“, „Klikněte zde pro aktualizaci“, „Ověřte svůj účet“.

🔴 Podezřelé odkazy nebo přílohy

- Odkaz nevede na oficiální doménu (např.

skola-log.inmístoskola.cz). - Příloha je .exe, .zip, .js nebo makro ve Word/Excel souboru.

🔴 Zvláštní jazyk a formátování

- Chyby v pravopisu, podivný slovosled, cizí jazyk nebo přeložené texty z překladače.

- Podezřelé e-maily často obsahují loga školy, která jsou ale neaktuální nebo rozmazaná.

🔴 Zaměření na konkrétní osoby (spear phishing)

- Útočník si vybere konkrétního učitele, ředitele nebo administrativního pracovníka a oslovuje ho jménem.

2️⃣ Co dělat, pokud škola čelí phishingovému útoku?

✅ Neotvírat přílohy a neklikat na odkazy

- Uživatelé by měli okamžitě nahlásit podezřelé zprávy IT správci nebo vedení školy.

✅ Zablokovat podezřelý e-mail v e-mailovém systému

- IT správce může e-mail označit jako phishing a zablokovat doménu odesílatele.

- Ve službách jako Google Workspace nebo Microsoft 365 lze nakonfigurovat antiphishingová pravidla.

✅ Zjistit, zda někdo klikl na odkaz nebo zadal údaje

- Pokud ano, okamžitě změnit heslo a aktivovat dvoufaktorové ověření (2FA).

- Zkontrolovat účet na známky kompromitace – např. neobvyklé přihlášení, změny nastavení.

✅ Informovat ostatní zaměstnance a studenty

- Rozeslat upozornění:

- Popis phishingového e-mailu.

- Co dělat, pokud uživatel klikl nebo zadal údaje.

- Kam hlásit další podezřelé zprávy.

✅ Zkontrolovat, zda útočník nezískal přístup do systémů školy

- IT tým by měl prověřit:

- Přihlášení z neobvyklých IP adres.

- Neautorizované změny v nastavení systémů.

- Nové nebo upravené uživatelské účty.

✅ Kontaktovat technickou podporu e-mailové platformy

- Např. Google nebo Microsoft mohou pomoci s vyšetřením útoku a zabezpečením účtů.

3️⃣ Prevence proti phishingu ve škole

✅ Školení zaměstnanců a studentů

- Vysvětlit, jak poznat phishing.

- Nacvičit ověření odkazu před kliknutím (najíždění myší, kontrola domény).

- Zdůraznit: Škola nikdy nepožaduje změnu hesla e-mailem.

✅ Používat dvoufaktorové ověření (2FA)

- Povinně zapnout 2FA pro učitele, administrativu i studenty (Google/Microsoft Authenticator apod.).

✅ Nastavit antiphishingové ochrany v e-mailovém systému

- Zapnout a spravovat SPF, DKIM a DMARC záznamy.

- Aktivovat filtrování neznámých domén, podezřelých příloh a přesměrování.

✅ Používat školní e-maily výhradně pro školní komunikaci

- Nedoporučovat používání školního e-mailu pro osobní účely.

✅ Pravidelně testovat odolnost vůči phishingu (simulované útoky)

- Existují nástroje (např. Microsoft Attack Simulator, KnowBe4), které umožní simulovat phishingový útok a zjistit, kdo kliká.

4️⃣ Kdy kontaktovat Policii ČR nebo NÚKIB?

📌 Pokud:

- Došlo k úniku citlivých údajů (hesla, osobní údaje studentů).

- Útočník získal přístup do školního systému.

- Phishingový útok byl součástí koordinovaného útoku na školní infrastrukturu.

Phishing je jednou z nejčastějších a nejnebezpečnějších hrozeb. Důležitá je rychlá reakce, informovanost zaměstnanců, technické zabezpečení a školení. Prevence je nejsilnější zbraň proti phishingovým útokům. 🛡️

Jak postupovat při kompromitaci školní sítě (např. připojením cizího zařízení nebo přítomností spyware)

Kompromitace školní sítě může znamenat, že došlo k neoprávněnému přístupu, infikování sítě škodlivým softwarem (např. spyware), nebo že se v síti nachází cizí zařízení, které sleduje a odesílá data.

1️⃣ Jak poznat, že je školní síť kompromitovaná?

🔴 Neznámá zařízení v síti

- IT správce zjistí neidentifikované MAC adresy nebo IP adresy.

- Nárůst provozu v síti bez zjevného důvodu.

🔴 Zpomalení sítě a podezřelý provoz

- Internet náhle zpomaluje nebo dochází k výpadkům připojení.

- V síťovém provozu se objevuje komunikace na neznámé servery nebo porty.

🔴 Detekce škodlivého softwaru (Spyware, RAT, keylogger)

- Antivirový software zachytí podezřelé aplikace nebo procesy.

- Uživatelé hlásí podivné chování počítačů (např. otevírání oken, zpomalení, samovolné přesměrování webů).

🔴 Změny v nastavení sítě nebo zařízení

- Firewall nebo směrovač má změněné nastavení (např. DNS, port forwarding).

- Neoprávněné pokusy o přístup do serverů nebo cloudových služeb školy.

2️⃣ Co dělat, pokud zjistíte kompromitaci školní sítě?

✅ Okamžitě izolujte podezřelá zařízení

- Odpojte neznámé nebo infikované zařízení z Wi-Fi a kabelové sítě.

- Využijte síťový monitoring a nástroje jako Ubiquiti, pfSense, MikroTik, Cisco Meraki pro identifikaci.

✅ Změňte přístupové údaje do sítě

- Změňte hesla k Wi-Fi, administraci routeru/směrovače, firewallu a dalším síťovým prvkům.

- Ujistěte se, že nová hesla jsou silná a unikátní.

✅ Proveďte antivirové a antispyware skenování

- Na všech školních zařízeních spusťte důkladnou kontrolu pomocí aktualizovaných bezpečnostních nástrojů (ESET, Kaspersky, Bitdefender, Defender, Malwarebytes).

✅ Zkontrolujte logy a podezřelé aktivity

- V síťových logách hledejte:

- Neobvyklé přihlášení nebo provoz mimo pracovní dobu.

- Komunikaci s IP adresami v zahraničí.

- Neoprávněné přístupy ke školním systémům.

✅ Zkontrolujte, zda nedošlo k úniku dat

- Pokud máte podezření, že spyware sbíral citlivá data, zjistěte, co mohlo být odcizeno (např. osobní údaje studentů, přihlašovací údaje).

- Informujte vedení školy, zřizovatele a případně Úřad pro ochranu osobních údajů (ÚOOÚ).

✅ Kontaktujte IT specialistu nebo firmu pro forenzní analýzu

- Pokud nemáte interní kapacitu, povolejte externí experty na kybernetickou bezpečnost, kteří mohou provést analýzu kompromitace.

✅ Informujte Policii ČR, pokud jde o vážný bezpečnostní incident

- Zvlášť pokud došlo k cílenému útoku, odcizení dat nebo instalaci spyware s úmyslem špionáže.

3️⃣ Jak se chránit před dalším napadením sítě?

✅ Segmentace sítě a oddělené VLANy

- Vytvořte oddělené sítě pro učitele, studenty a hosty.

- Umožněte přístup jen k nutným službám a serverům podle uživatelské role.

✅ Monitorování sítě (IDS/IPS)

- Implementujte systémy pro detekci a prevenci průniků – např. Suricata, Snort, Zeek.

- Aktivujte notifikace o podezřelém provozu.

✅ Zabezpečte přístupová místa

- Změňte výchozí přihlašovací údaje u všech síťových zařízení (routery, switche, AP).

- Používejte dvoufaktorové ověření pro správce.

✅ Pravidelná aktualizace zařízení a software

- Ujistěte se, že všechna zařízení v síti mají aktuální firmware a bezpečnostní záplaty.

✅ Povolit pouze známá zařízení (MAC filtering)

- Nastavte síť tak, aby jen schválená zařízení mohla přistupovat k interní infrastruktuře.

✅ Pravidelně školit zaměstnance a studenty

- Vysvětlit rizika neoprávněného připojení zařízení, používání neznámých USB, stahování nelegálního software.

- Uživatelé by měli vědět, jak nahlásit podezřelou aktivitu.

Kompromitace školní sítě může ohrozit osobní údaje, provoz školy i výuku. Důležitá je rychlá reakce, izolace hrozby, analýza škod a posílení zabezpečení sítě. Škola by měla mít jasný plán reakce na incidenty a dobře nastavenou síťovou architekturu. 🛡️

Jak efektivně spolupracovat při kybernetickém incidentu

Při kybernetickém incidentu je klíčová rychlá, koordinovaná a informovaná spolupráce všech zúčastněných. Cílem je minimalizovat škody, obnovit provoz a zabránit dalšímu šíření hrozby.

1️⃣ Interní spolupráce ve škole

✅ Okamžité zapojení klíčových osob

- IT správce / školní technik – technické řešení, izolace, analýza.

- Ředitel školy / zástupce – řízení krizové komunikace a rozhodnutí.

- Správce dat / GDPR koordinátor – posouzení dopadu na osobní údaje.

- Pedagogický sbor – informování, zachování provozu školy.

✅ Zavedení krizového týmu

- Určete kontaktní osoby pro řízení incidentu (IT, vedení, administrace).

- Vymezte role a odpovědnosti jednotlivých členů – kdo co řeší a s kým komunikuje.

✅ Záznam o průběhu incidentu

- Vše dokumentujte: co se stalo, kdy, kdo zasáhl, jaká opatření byla provedena.

- Tyto informace jsou důležité pro hlášení úřadům i zpětnou analýzu.

2️⃣ Spolupráce s externími subjekty

✅ Poskytovatelé IT služeb / dodavatelé systémů

- Informujte správce webu, poskytovatele hostingu, správce e-mailové služby, e-learningových platforem apod.

- Vyžádejte si logy, technickou pomoc a podporu při obnově systému.

✅ Zřizovatel školy (např. obec, kraj)

- Informujte zřizovatele o incidentu, přijatých opatřeních a potenciálních dopadech.

- Vyžádejte si právní a finanční podporu, pokud škody přesahují možnosti školy.

✅ Právní podpora

- Konzultujte možný dopad na osobní údaje, smluvní povinnosti a odpovědnost školy.

- Právník může pomoci s oznámením incidentu podle GDPR a ochranou práv školy.

3️⃣ Oznámení příslušným úřadům

✅ Úřad pro ochranu osobních údajů (ÚOOÚ)

- Pokud došlo k úniku nebo ohrožení osobních údajů, je nutné incident nahlásit do 72 hodin.

- Posouzení provádí správce dat/GDPR koordinátor.

✅ Policie ČR

- Při cíleném útoku, vydírání, krádeži dat nebo podezření na trestný čin oznamte incident Policii.

- Připravte dokumentaci: záznamy, logy, kontaktní údaje technických správců.

✅ Národní úřad pro kybernetickou a informační bezpečnost (NÚKIB)

- Pokud jde o vážný incident u kritické infrastruktury (např. napojení na státní systémy), kontaktujte NÚKIB.

- Školy většinou nespadají do této kategorie, ale mohou být koordinovány v rámci školských zřizovatelů.

4️⃣ Komunikace v rámci školy a směrem ven

✅ Interní komunikace

- Informujte zaměstnance, co se děje, jaké služby jsou nedostupné, jak mají postupovat.

- Vysvětlete, jaká bezpečnostní opatření byla přijata a co očekávat.

✅ Externí komunikace (rodiče, studenti, veřejnost)

- Pokud incident zasáhne provoz školy nebo ohrozí data studentů, připravte oficiální vyjádření (e-mail, web, nástěnka).

- V komunikaci buďte otevření, věcní a nepanikařte – důvěra je důležitá.

5️⃣ Po incidentu – společné vyhodnocení

✅ Incident review meeting

- Po vyřešení incidentu uspořádejte setkání klíčových osob.

- Proberte, co fungovalo, co ne, co je třeba zlepšit.

✅ Aktualizace bezpečnostní dokumentace a postupů

- Revidujte bezpečnostní politiky školy, krizový plán, plán obnovy provozu.

- Přidejte nové poznatky do školení a interních směrnic.

✅ Školení zaměstnanců a prevence

- Využijte incident jako příležitost ke zvýšení povědomí o kybernetické bezpečnosti.

- Vzdělávejte personál i studenty, jak se chovat při podezřelé aktivitě.

Úspěšné zvládnutí kybernetického incidentu závisí na včasné a efektivní spolupráci všech zúčastněných. Důležité je mít připravený plán, vědět, koho kontaktovat, jak řídit komunikaci a jak zabránit opakování podobné situace. 🛡️